Zombies gibt es nicht- auch wenn die letzten Bilder der Ashampoo-Weihnachtsfeier anderes vermuten lassen. Als Zombies werden aber auch Rechner bezeichnet, die von Schadsoftware befallen sind und nur darauf warten, fremdgesteuert in Aktion zu treten. Schafft es ein Cyber-Krimineller, gleich Tausende Rechner zu infizieren, hat er ein sog. Bot-Netzwerk (Bot von Roboter) und kann damit Chaos anrichten - und viel Geld verdienen. Oftmals bemerkt der Besitzer des Rechners wenig bis gar nichts davon, was auch so gewollt ist. Je länger der Vorgang unerkannt bleibt, desto länger kann der Rechner für üble Machenschaften genutzt werden. Was Bot-Netze sind, wie sie zustande kommen und was Sie dagegen machen können, lesen Sie hier.

Es beginnt (natürlich) mit der Infektion des Rechners. Wer häufiger diesen Blog liest, kennt schon die klassischen Wege. Kleine Schadprogramme kommen als E-Mail-Anhang, zusammen mit Raubkopien, getarnt als normales, nützliches Programm oder werden über Lücken in der Browser-Sicherheit eingeschleust. Meckert dann kann kein Antivirus, installiert sich die Schadsoftware unbemerkt. Verräterische Anzeichen werden oftmals mit einem sog. Rootkit unterdrückt. Eigentlich zur Administration gedacht, schränkt diese Software die Anzeige bestimmter Dateien oder auch Systemmeldungen ein, es macht die Infektion für Sie unsichtbar. Und dann kommt, auch wenn es seltsam "normal" klingt, meistens ein Update der Schadsoftware. Oftmals wird erst in diesem Moment entschieden, wofür der Rechner missbraucht werden soll. Denn die Möglichkeiten sind zahlreich!

Ganz klassisch (und nervig) ist hier der SPAM-Versand. Der Botnetz-Operator (sozusagen der Admin der Schadsoftware, auch Bot-Master genannt) nimmt über das Netz Kontakt zu den Tausenden von Rechnern auf, wo die Schadsoftware aktiv ist. Es werden Vorlagen für die SPAM- oder Phishing-Mails geladen, Adress-Listen der Empfänger und los geht’s. Der Mensch, der vielleicht gerade am Computer sitzt, bekommt häufig nur erhöhte Festplattenaktivität oder verminderte Leistung des Rechners mit- er sieht nichts. So kann der Bot-Master Millionen Mails von unterschiedlichen Rechnern mit unterschiedlichsten IP-Adressen versenden. Der Traum für jeden Spammer und lukrativ dazu.

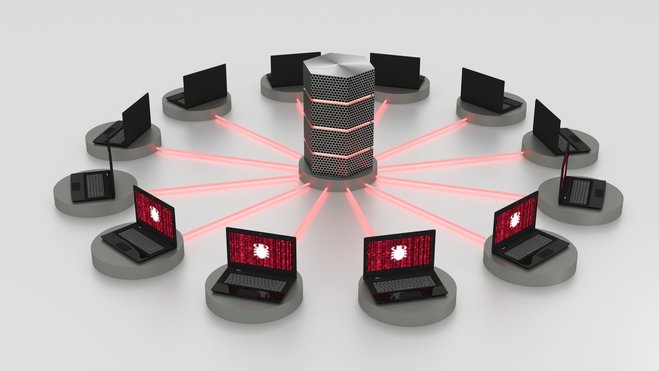

Richtig böse wird es mit sog. DOS-Attacken (Denial of Service - Verweigerung des Dienstes). Damit kann man ganze Seiten lahm legen. Will man eine Seite attackieren, so werden die Bots dazu gebracht, möglichst viele Anfragen an die Server der Seite zu senden – bis nichts mehr geht. Wie das funktioniert? Stellen Sie sich einfach die Rezeption eines Hotels vor. Hier werden Gäste in Empfang genommen, man hilft Ihren weiter und schickt sie auf den Weg zu ihren Zimmern. Nichts anderes macht ein Server für eine Webseite. Sind plötzlich 200.000 Gäste in der Lobby, die sofortige Information brauchen, entsteht pures Chaos und nichts geht mehr, man kennt das ja von Mallorca. Solche Attacken sind oft Drohmittel bei Erpressungsversuchen gegenüber Firmen, werden aber auch unter der Hand meistbietend verkauft, wenn jemand der Konkurrenz schaden will. In den letzten Jahren sind diese Angriffe auch als politischer Protest erfolgt, z.B. gegen Firmen oder staatliche Einrichtungen.

Mancher bemerkt die Teilnahme am Bot-Netz auch erst, wenn die Strafverfolgungsbehörden vor der Tür stehen. Das kann z.B. passieren, wenn illegale Inhalte (wie beim Filesharing) über den befallenen Rechner verteilt werden oder der Rechner vom Bot-Master als Proxy (also Weiterleitung) genutzt wird. Er surft dann sozusagen unter falscher Flagge über den ferngesteuerten Rechner. Was auch immer der Angreifer im Netz veranstaltet – sichtbar ist zuerst nur die IP-Adresse des befallenen Computers. Ermitteln dann die Behörden nicht sauber weiter (oder kennen sich schlicht zu wenig in dem Bereich aus), kann der Besitzer des Rechners, obwohl unschuldig, enorme Probleme bekommen.

Eher harmlos im Vergleich (aber sehr lukrativ) ist sogenannter Klickbetrug. Es gibt Onlinedienstleister, die ihren Kunden Geld dafür zahlen, auf Banner zu klicken, Seiten zu besuchen oder Besucher zu vermitteln. Wenn der Bot-Master seine Armee losschickt, um zu Tausenden diese Seiten zu besuchen oder Skripte auszuführen oder um immer wieder Banner anzuklicken, kommt ein hübsches Sümmchen zusammen. Verfügt man über ein gigantisches Bot-Netzwerk, wie es z.B. „Mariposa“ mit über 13 Millionen infizierter Rechner war, kann man sogar über diesen vergleichsweise harmlosen Betrug Millionen scheffeln.

Und da man mit dieser Infrastruktur auch jede herkömmliche Internet-Kriminalität betrieben kann, gibt es noch die üblichen Verdächtigen: Sniffer bzw. Password-Grabber spionieren die persönlichen Daten und Passwörter aus. Kreditkartennummer, Eingaben in Einkaufsportale, nichts bleibt hier verborgen. Aber auch die neue Pest, Ransomware, kann eingeschleust werden. Der Rechner wird verschlüsselt, der Zugriff verhindert und nur gegen Zahlung wieder freigeschaltet – wenn überhaupt.

Wurde der Rechner bereits infiziert, ist guter Rat teuer. Es gibt zwar Tools, die diese Schadsoftware entfernen, jedoch sind die Infektionen oftmals enorm komplex, variantenreich und tief im System vergraben. Ob ich persönlich danach meinem Rechner wieder über den Weg trauen würde – fraglich. Besser sind Backups, die einen älteren, aber sauberen Stand zurückspielen können. Und noch besser ist mal wieder das Sicherheits-Zentrum zwischen den Ohren des Nutzers, damit dies gar nicht erst passiert. Nichts aus unbekannten Quellen installieren, kein unbedachtes Klicken auf dubiosen Seiten, Mail-Anhänge höchst kritisch betrachten und Raubkopien meiden. Wenn dazu noch das System aktuell gehalten wird und eine brauchbare AV-Lösung installiert ist, sollten Sie sicher sein.Der Verband der Internetwirtschaft e.V. hat zu diesem Thema eine interessante Seite eingerichtet, die sich umfassender mit diesem Thema auseinandersetzt, als es ein wöchentlicher Blog vermag. Wenn Sie das Thema interessiert, werfen Sie doch einen Blick hinein!

Ein Beitrag von ganz großer Klasse, den ich umso mehr zu schätzen weiß, als mein PC einmal Bestandteil eines Botnetzes war. Er verschickte fleißig Rechnungen für Flirtdienste und Partnervermittlungen. Erst als mir die Telekom drohte, die Providerrolle zu kündigen und auchwütende E-Mails von Rechnungsadressaten kamen, wurde mir klar, dass mit dem PC etwas nicht stimmte. Ein Ceck mit Karpersky förderte sechs Trojaner zu Tage, die mich wohl mit dem Botnetz verknüpft haben. Sie wurden gelöscht und es herrschte wieder Frieden.

Vielen Dank für die Erklärung der Zusammenhänge und die Auffrischung der Erinnerung.

Immer gerne! Wenn alles klappt, kommt morgen schon der neue Blog, dann weniger bedrohlich im Inhalt. :)

Obwohl ich bis heute der Meinung war, vieles (nicht alles) in puncto Sicherheit richtig gemacht zu haben, war ich doch vom Ergebnis überrascht, nachdem ich den "EU.Cleaner" zwecks Test habe laufen lassen. Einerseits die hohe Anzahl von Dateien, die gelöscht wurden und andererseits der 2 " gefährlichen Dateien, wobei ich zugeben muss, dass ich nicht 100% sicher bin, ob diese Dateien wirklich gefährlich waren, da ich keinerlei Beeinträchtigungen Beim Arbeiten am Computer habe feststellen können.

Trotzdem werde ich künftig ein oder zwei der vorgeschlagenen Tools einsetzen.

DANKE für diesen Newsletter :-)

Es kommt immer drauf an, was das jeweilige Programm für gefährlich hält. Cookies? Kann man als gefährlich für die Privatsphäre sehen. Ebenso Programme, die Sicherheitsmängel haben (auch wenn sie selbst sauber sind) oder nicht signierte Exen, etc...

Hallo Sven.

Ich habe Deinen Blog wieder mit viel interesse gelesen. Vieles ist mir bekannt , aber ich finde auch immer wieder Hinweise, die ich schon mal gelesen oder gehört und meistens leider auch gleich wieder vergessen habe und nun wieder dran erinnert werde.

100 % Sicherheit und ein Superprogramm gibt es nun mal nicht und wenn ich mir ein Handy, Tablet, PC usw. anschaffe sollte mir schon bewußt sein welches Risiko ich damit eingehe. Und wenn ich dann nicht die nötige Sorgfallt walten lasse, brauche ich mich anschließend auch ncht darüber beschweren wenn böse Menschen mir mein Spielzeug kaputtmachen (Bot-Netz) oder wegnehmen (Ransom).

Einen Beitrag über die Hacker würde ich begrüßen.

Mach weiter so.

Dann mache ich mal einen. Ist ja auch ein interessantes Thema, selbst wenn man sich nicht nur die Bösewichter vornimmt. :)

Guten Tag,

wieder einmal ein interessanter Blog der zum Nachdenken anregen kann.

Beim lesen ist mir wieder bewusst geworden das alle gut gemeinten Tipps und Hinweise zwecklos werden wenn die Bequemlichkeit zuschlägt.

Anmelden als einfacher User? Schön und gut, aber spätestens nach der dritten Software-Installation bei der Adminrechte gefordert werden loggt man sich als solcher ein.

Voreinstellungen im Betriebssystem sind meistens auch auf einfach eingestellt und wenn man das ändert laufen teilweise Programme eingeschränkt.

Und wie allgemein bekannt sitzt die größte Schwachstelle vor dem Rechner.

Das sehe ich ja an mir selber ;-)

Vielen Dank für diese Info, wieder etwas dazugelernt. Übrigens ... auf meinem Rechner sind drei Benutzer eingerichtet. Nur einer ist Administrator, einer ist für das übliche "Geschäft" und einer ist für "heiße Würstchen" z.B. Bankgeschäfte. Wenn man dazu Ihre Ratschläge einschließlich dem zwischen den beiden Ohren - ich kenne das als GMV (Gesunder Menschenverstand) - befolgt, dann ist man so sicher wie beim Rasenmähen!

Guten Tag,

Mit nunmehr fast 70 Jahren traue ich eigentlich nur meiner Kammerzofe

(sorry:Ehefrau).

Immer wenn ich mich an meinen PC setze,

ein Programm downloade oder meine

EMail-Konten abfrage, werde ich von

mir unbekannten Angeboten, EMail-Anhängen oder dubiosen Werbeanfragen

bombadiert.

Dann greife ich sofort zur Tipp-Ex-Flasche

und mache diesen Müll unschädlich,-

will sagen: es wird gelöscht.

Gottlob hat mich auch mein installiertes

Virenprogramm bislang vor Schäden

bewahrt.

Ich denke, dass viele User auch zu sorglos

im Umgang mit verdächtigen Websites

oder Mailanhängen sind.

Da vertraue ich doch meiner Vorsicht und

dem Rat meiner o.g.Kammerzofe, die dann

immer rät: lösch' den Scheiß.

In diesem Sinne: allen User immer ein

"unfallfreies" Internet.

Letztlich ein DANKE für Ihre tollen

Blogs, Herr Krumrey

Ach, immer gerne. Und Kammerzofe ist ja total niedlich. :)

Dieser Beitrag war äußerst hilfreich aber leider auch erschreckend

Es gibt glaube keine 100% Sicherheit im Netz.

Trotzdem danke für die zahlreichen Informationen

100% Sicherheit gibt es wohl nicht einmal, wenn man zum Rasenmähen in den Garten geht. Jedenfalls nicht, wenn ich das mache. :)

Ganz toll, Sven,

hier geben Sie wirklich wertvolle Hinweise, denn auch wenn man glaubt, alles richtig gemacht zu haben und sich zudem recht gut auszukennen glaubt, laufen irgendwelche Dinge im PC neben der Spur!

Es ist mir aber bis heute Folgendes verborgen geblieben:

Man sagt gemeinhin, dass das Netz nichts vergisst und man zweifelsohne irgendwelche Spuren hinterlässt, anhand derer man zu "packen" wäre.

Warum packen dann nicht "gute" Hacker auftrags der Sicherheitssoftwareproduzenten, die "bösen", um denen nach jeder Schandtat den eigenen PC "um die Ohren fliegen" zu lassen, die "Tastatur zu verbrennen" und diese Leute ein für allemal unmittelbar lahm zu legen. - Ein schöner Traum, oder?

Aber, da es diese bösen Hacker gibt, muss es auch die guten geben. Wo sind die?

Einen großen Dank an Sie, Sven!

Den am Blogende angegebenen Link habe ich genutzt und daraus den "EU-Cleaner" testweise einmalig auf diesem PC laufen lassen, von dem ich glaubte, er wäre relativ sauber. Dennoch sind noch 151 zweifelhafte Dateien aufgefunden und beseitgt worden! Es konnte sogar festgestellt werden, dass sich etwa 75% davon auf ein bestimmtes, installiertes Programm bezogen, das ich nun ebenfalls noch entfernen werde. Alles übrige läuft anstandslos, wie bisher ohne Fehler.

Die Empfehlung meines vorgehenden Kommentators, Herrn Gerdes aufgreifend, wäre es noch schöner, nicht nur den "Schädlingen" sondern auch den "Schädigern" den Garaus machen zu können.

Herzliche Grüße und Weiter So!

Besten Dank!

Oh, es gibt viele "gute" Hacker. Die Damen und Herren vom Chaos Computer Club gehören dazu. Es gibt eigentlich eigentlich drei "Sorten":

Die White-Hats (Weißhüte) nutzen ihr Wissen, um Sicherheitsmängel aufzudecken. Sie halten sich dabei auch an die Gesetze. Die Grey-Hats (Grauhüte) wollen auch Gutes, übertreten dabei auch Gesetze, wenn sie es für nötig halten. Zum Beispiel, wenn sie glauben, dass Gesetze sie daran hindern, Probleme aufzuzeigen und (jetzt kommts!) Übeltäter zu bestrafen. So haben Anonymous (Grauhüte) auch schon illegale Seiten schlimmster Art offline genommen und deren Betreiber drangsaliert. Die Black Hats (Schwarzhüte) sind dann jene Leute, die nichts Gutes im Sinn haben.

Möchten Sie, dass ich mal über Hacker schreibe? Kann ich gerne machen.

moin,

wieder mal ein netter Artikel!

Ich rate seit Jahren allen Klickibunti- Betreibern, welche von der Bedienung ihrer Spielzeuge keinen Schimmer haben, sich nur als sogenannter "user" am Rechner anzumelden!

Richte ich für jemanden einen Rechner ein, ist dies der zweite Schritt:

"Unwissende" werden nach der Installation des Betriebssystems und der gewünschten Programme/Anwendungen/Apps in den user- Status zurück gesetzt. Somit wird eine eingeschränkte Bedienung gewährleistet, d.h.: alle Anwendungen/Programme/Apps sind zwar in Funktion, jedoch wird eine Änderung des Betriebssystems, Installation von neuen Anwendungen/Programmen, nur zugelassen, wenn man als Administrator am Rechner tätig ist und es auch gestattet!

Die einfachste Art und Weise, sich vor Müll zu schützen:

einwenig Aufmerksamkeit beim Klicken mit der linken Maustaste,

lediglich Programme von den Anbieterseiten, den Herstellern, downloaden,

keine downloader- Programme von Drittanbietern verwenden (hier werden sehr oft zusätzlich andere Programme installiert! welche niemand so wirklich benötigt),

regelmäßige anti-virus/-spyware- Pflege

und ein Rechner sollte "ewig" Spaß bereiten.

Wir haben hier seit ca. 15 Jahren noch einen xp pro sp3 Rechner im user- Modus für inet und zum "Daddeln" mit alten Spielen laufen, jener hat noch nie schlapp gemacht, das Betriebssystem schläft und die Zusatzprogramme werden ja nach Bedarf aktuallisiert *gfg*

Ansonsten viel Spaß mit der Technik

Die Anregung mit den User-Profil ist in der Tat gut. Durch verminderte Rechte kann durchaus auch Schaden abgewendet werden. Manche Schadsoftware ergaunert sich aber durchaus auch hier Admin-Rechte, andere laufen dadurch glücklicherweise ins Leere. Wer nicht immer volle Rechte braucht, kann das sehr gut machen.

zu Fr./hr. Huscholz

Wenn der Umgang mit PS und Co. mit dem Gebrauch von Messer und Gabel zu vergleichen ist, möchte ich nicht die Notaufnahme im Unfallkrankenhaus sehen.

Da wäre es doch am besten, wenn die Firma AShampoo als Softwareschmiede ein Programm entwickeln würde, um all diesen Schädlingen den Garaus zu machen.

Eine gute Idee. :) Aber im Ernst: Sicherheitslösungen bieten heute schon einen tollen Schutz, ich möchte nicht wissen, wie viele Rechner ohne sie aussehen würden. Dass aber *gar nichts* passieren kann, egal, was der Anwender gerade Wildes veranstaltet oder ein finsterer Hacker gerade ersonnen haben mag, kann kaum realisiert werden.

Wie schon zuvor, erst einmal Danke. Dann die bis hierher erwähnten Alten: Mit dem PC und dem Net umgehen ist inzwischen eine Kulturtechnik wie mit Messer und Gabel essen. Inzwischen ist ohne Internet jeder, auch Alte, von manchem ausgeschlossen (Termin im Bürgeramt z.B.). Wer immer hilft, sollte Dank erhalten.

Nun noch: Bios- und Intel/AMD-Hintertüren kann ich nicht beherrschen. Aber das Betriebssystem schreibgeschützt von Stick oder CD immer frisch laden schon. Der noch zu findende Service packt die gewünschten Softwarepakete, Majong, Office, drauf und garantiert Schädlingsfreiheit und Auswechseln gegen Gebühr bei wesentlichen OS- und Paketupgrades. Probier ich ab heute mit meiner Linux-CD. Vor Jahren hatte ich mal im Schulklassen-Netz eine Kaiserkarte, die immer wieder beim Einschalten den Originalzustand garantierte.

Ich habe in meinem Umfeld mehrere ältere Herrschaften, die seit vielen Jahren über Rechner verfügen, E-Bookreader haben und vor der Smart-Glotze sitzen und immer schlechter mit dem "neumodischen" Zeug zurechtkommen. Sollen die jetzt noch ein Ing.- oder IT-Studium absolvieren, wenn sie mal eines ihrerer Geräte wechseln wollen oder müssen? Sollen sie vom Homebanking ausgeschlossen werden, obwohl sie gehbehindert sind, aber div. Geldinstitute herkömmliches Bankverhalten mit Zusatzkosten belegen. Will oder soll man allen allen "Unwissenden" (auch vielen jüngeren) die Nutzung moderner Technik verbieten, weil sie keinen IT-Führerschein haben?

Nein, das kann ganz sicher nicht die Lösung sein. Im Gegenteil, besonders älteren Menschen, bei denen Mobilität und Möglichkeiten eingeschränkt sind, bekommen durch Internet und Co. wichtige Möglichkeiten, am Leben teilzunehmen. Aufklärung hilft, eine gewisse Eigeninitiative ist ehrenwert, aber es kann keine Voraussetzung sein, "Ahnung von Computern" zu haben.

Danke, dass sind sehr gute und wichtige Tipps

alles sehr einleuchtend. Ich bin Computer-Laie, mache aber intensiven Gebrauch vom internet, versuche auch, alle Sicherheitsstandards zu befolgen - habe aber die Frage: Gibt es denn keine Methode, keinen Test, um festzustellen, ob der eigene Computer zu so ein Zombie-Dingens mutiert wurde? Dann könnte man einen solchen Test doch z.B. täglich routinemäßig fahren und wüsste Bescheid...

Meistens wird eine Infektion bemerkt, wenn das Antivirus-Programm ein Update bekommt - oder die Kriminellen einen Fehler machen. Wenn z.B. der Rechner komplett lahmgelegt wird, Fehlermeldungen auftauchen oder Programme nicht mehr so funktionieren, wie sie sollen. Auf der unten verlinkten Seite des Blogs gibt es auch diverse Software, mit der nach Bots Ausschau gehalten werden kann.

https://www.botfrei.de/de/eucleaner/index.html

Sorry, aber das ist wie Äpfel mit Birnen zu vergleichen.

Wenn ich mein Auto nicht zum TÜV bringe, kann ich womöglich

anderes Leben gefährden. Mein Rechner könnte vielleicht wenn befallen anderen einen finanziellen Schaden zufügen, aber umbringen wird er sicherlich niemanden. Bei Heizung und Schnee auf dem Dach die gleiche Problematik und über die Gefährlichkeit

bestimmter Hunderassen und einige abnormale Vorfälle mit solchen Rassen müssen wir hier nicht sprechen.

Das eigentliche Problem ist und das habe ich leider selbst in der näheren Umgebung mehrfach erlebt, jeder muss heute ein Smartphone, ein Tablet oder einen Rechner haben. Jeder muss ins Internet, oder per Whatsapp mit anderen kommunizieren-

Ganz gleich ob er überhaupt Ahnung davon hat oder nicht.

Ist ja auch ganz einfach, Gerät kaufen, mit nach Hause nehmen, Stecker in die Steckdose und das Unheil nimmt seinen Lauf.

Ich selbst konnte eine mehr als 70 jährige Frau jahrelang davon abhalten, sich einen Internetzgang für ihr Handy (womit sie auch nicht einmal umgehen konnte) anzuschaffen. Bis ihr der neue Vertrag von dummschwätzigen Altenpflegern aufgeschwatzt wurde. Plötzlich hat sie ein Handy mit einer Internetflatrate, damit sie immer schon mit ihren 3 Bekanntschaften per Whatsapp Nachrichten verschicken kann. Und was passiert als Erstes? Sie klickt auf einen bösen Link und fängt sich ein Abo ein.

Jeden Monat 2 x 4,99 €. Und glaubt irgend jemand die dummschwätzigen Altenpfleger haben irgend eine Ahnung wie sie da wieder raus kommt? Die können einem nicht einmal mehr mitteilen, bei welchem Anbieter sie den Vertrag abgeschlossen hat. Sie hat auch einen Rechner, muss ja sein, damit sie ihr geliebtes Mahjjong spielen kann. Das ist dann aber auch schon alles was sie damit anfangen kann. Also bloß den Netzwerkanschluss deaktiviert, damit nicht noch irgend jemand auf dumme Gedanken kommt.

Aber was soll man dagegen tun? Führerschein für die Benutzung der allgegenwärtigen Technik?

Nochmehr? gerne. Wir bekommen von einer großen bekannten europäischen Reederei immer Rechnungen. Unverschlüsselt Im Excel-xlsx Vormat, per Mail bei der man außer der Angabe Buchhaltung nicht einmal den Absender erkennen kann.

Wenn die eine eigene IT-Abteilung haben, sollte die eigentlich lebenslanges Berufsverbot bekommen.

Ich denke,wer sich einen Computer anschafft,der sollte sich auch um die Grunbegriffe dieses Gerätes kümmern.Etwas Wissen

kann nichts schaden.Ich habe kein große Angst vor Schadsoftware,Weil ich das das System pflege.Wer das nicht tut,der muß mit Schadsoftware leben.Mein Bedauern hält sich

für solche Nutzer in Grenzen

Klar, ich bin aus der "Software-Branche" und daher habe ich auch eine etwas andere Sicht als wahrscheinlich die meisten Anderen. Denn ich bin dafür, dass Rechner die infiziert sind (und wenn der Provider das erkennt) vom Netz (Internet) genommen werden dürfen/sollten.

Aber vielleicht bin ich ja doch nicht so weit weg von allen Anderen. Denn "Eigentum verpflichtet". Und das ist eigentlich nichts neues.

Wenn ich ein Auto habe, dann sollte ich es regelmäßig zur Inspektion bringen, muss ich aber nicht. Zum TÜV hingegen muss ich, denn schließlich ist mein Auto kein Recht darauf, andere zu gefährden und um das zu verhindern gehört ein Minimum an technischen Standard als Sicherheit dazu.

Dasselbe z. B. mit meiner Heizung. Ich MUSS regelmäßig den Schornsteinfeger ran lassen, damit es nicht auf einmal brennt. Wenn Schneelast auf meinem Dach liegt, HABE ich mich drum zu kümmern, dass kein Passant von herunterfallendem Eis verletzt werden kann. Wenn ich einen Hund einer bestimmten Rasse ausführe, HABE ich dem Tier einen Maulkorb anzuziehen. ...

Und mit Recht plädiert jeder, dass alle Anderen diese Vorschriften einhalten, damit mir nichts passieren kann.

Aber wieso ist es mir dann nicht zuzumuten, mein Rechner/Tablet/Smartphone gut geschützt zu halten, damit eine Infektion meines Gerätes niemand anderem schaden kann?

Ach, ja. Viele Arbeitskollegen haben es mir ja schon so oft erklärt: ich brauche keinen Virenscanner/Sicherheit/..., ich mache ja kein Onlinebanking ...